Linux 用戶請注意!根據外媒的報道,Linux sudo 被曝出存在一個提權漏洞,可完全繞過 sudo 的安全策略。

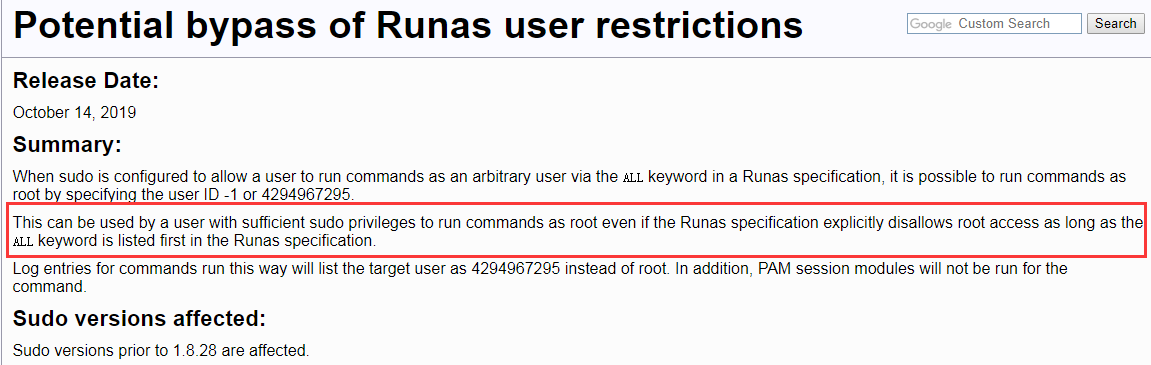

先簡單說明一下情況,報道指出 sudo 存在一個安全策略隱患,即便"sudoers configuration"配置文件中明確表明不允許以 root 用戶進行訪問,但通過該漏洞,惡意用戶或程序仍可在目標 Linux 系統上以 root 用戶身份執行任意命令。

sudo,也就是以超級管理員身份運行(superuser do)的意思。sudo 是 Linux 中最常使用的重要實用程序之一,它功能十分強大,幾乎安裝在每一款基於 UNIX 或 Linux 的操作系統上,也是這些操作系統的核心命令。作為一個系統命令,普通用戶可通過它以特殊許可權來運行程序或命令(通常以 root 用戶身份運行命令),而無需切換使用環境。

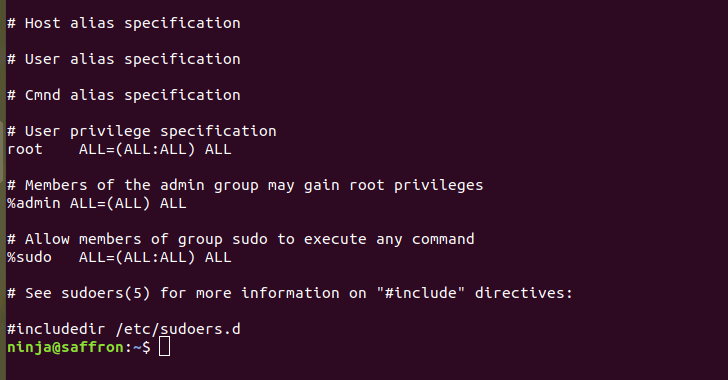

默認情況下,在大多數 Linux 發行版中,/etc/sudoers 文件中 RunAs 規約的 ALL 關鍵字允許 admin 或 sudo 組中的所有用戶以系統中的任何有效用戶身份運行任何命令。如下圖所示:

然而,在 Linux 系統中存在一條基本安全範式 —— 許可權劃分(privilege separation)。管理員可以配置 sudoers 文件,來指定哪些用戶可以運行哪些命令。

如此一來,即使限制了用戶以 root 用戶身份運行特定命令或任何命令,該漏洞也可能允許用戶繞過此安全策略並完全接管系統。

Sudo 開發者說到: 「即便 RunAs 規約明確禁止 root 用戶訪問,但如果 Runas 規約文件中首先列出了 ALL 關鍵字,具有 sudo 許可權的用戶就可以使用它來以 root 身份運行任意命令。」

如何利用此漏洞?Sudo User ID -1 or 4294967295

據悉,該漏洞由蘋果信息安全部門的 Joe Vennix 追蹤發現(漏洞的 CVE ID 為 CVE-2019-14287 )。如果想要利用這個漏洞,只需按以下的方式運行即可:

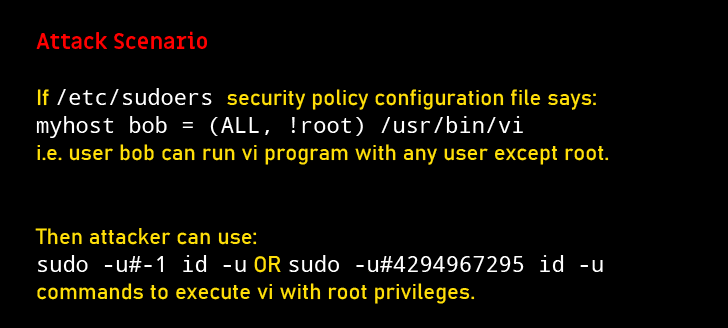

sudo -u#-1 id -u

或者

sudo -u#4294967295 id -u

不過我們也能看到這裡存在一個這樣的前提,那就是你的安全策略設置如下:

eviluser = (ALL, !root) /usr/bin/vi

然後這個 eviluser 就能夠通過sudo -u#-1 vi命令以 root 身份運行vi。

之所以會產生這個漏洞,是因為將用戶 ID 轉換為用戶名的函數會將 -1(或無效等效的 4294967295)誤認為是 0,而這正好是 root 用戶 User ID 。此外,由於通過 -u 選項指定的 User ID 在密碼資料庫中不存在,因此不會運行任何 PAM 會話模塊。

最後,快將 sudo 升級到 1.8.28 最新版本吧,新版本已於今天發布!該漏洞會影響 1.8.28 之前的所有版本。

[admin

]