2019年10月26日,由360信息安全中心0kee Team 自主開發的域安全入侵感知系統——360WatchAD正式對外開源,成為國內域安全檢測領域的開拓者。

什麼是360WatchAD?

360WatchAD是360公司在面臨高級域滲透活動的威脅下,研發出的一款威脅檢測產品。適用於基於Windows域構建的企業內網。通過對域控伺服器數據的即時分析,360WatchAD能夠及時準確發現高級域滲透活動,檢測覆蓋內網攻擊殺傷鏈大部分手法。

本產品作為內部安全防線的最後關鍵一環,可讓企業具備針對公司級別高級域滲透活動的感知與預警能力,加固基於windows域的辦公網安全。

工作原理

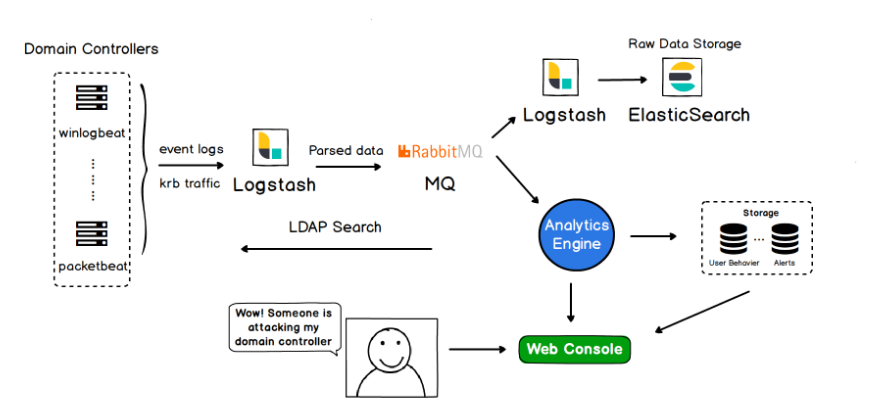

WatchAD收集所有域控上的事件日誌和kerberos流量,通過特徵匹配、Kerberos協議分析、歷史行為、敏感操作和蜜罐賬戶等方式來檢測各種已知與未知威脅,威脅檢測項覆蓋了目前大部分常見的內網域滲透手法。

檢測功能

信息探測:使用SAMR查詢敏感用戶組、使用SAMR查詢敏感用戶、蜜罐賬戶的活動、PsLoggedOn信息收集

憑證盜取:Kerberoasting(流量)、AS-REP Roasting、遠程Dump域控密碼

橫向移動:賬戶爆破、顯式憑據遠程登錄、目標域控的遠程代碼執行、未知文件共享名、Kerberos票據加密方式降級(流量)、異常的Kerberos票據請求(流量)

許可權提升:ACL修改、MS17-010攻擊檢測、新增組策略監控、NTLM 中繼檢測、基於資源的約束委派許可權授予檢測、攻擊印表機服務 SpoolSample、未知許可權提升、MS14-068攻擊檢測(流量)、Kerberos約束委派濫用(流量)

許可權維持:AdminSDHolder對象修改、DCShadow攻擊檢測、DSRM密碼重置、組策略委派許可權授予檢測、Kerberos約束委派許可權授予檢測、敏感用戶組修改、域控新增系統服務、域控新增計劃任務、SIDHistory屬性修改、萬能鑰匙-主動檢測、萬能鑰匙-被動檢測(流量)、黃金票據(流量)

防禦繞過:事件日誌清空、事件日誌服務被關閉

核心優勢

1. 檢測覆蓋廣,準確度高

360WatchAD檢測的維度覆蓋了整個內網攻擊殺傷鏈的大部分常見攻擊手法。從橫向移動到許可權提升,從憑證竊取到后滲透許可權維持,我們監控了高級域滲透活動的完整過程;並且可從多個維度的數據進行關鍵點分析,確保攻擊者無法繞過我們的檢測。360WatchAD最後生成的高質量告警內容,每一條都對應不同程度威脅,方便運營人員及時處理。

2. 兼容性好,輕量化部署

360WatchAD僅在所有域控伺服器上安裝數據收集終端,對整個辦公網域環境和網路環境沒有任何影響,不改變現有網路架構,不做任何侵入式部署,收集終端對域控伺服器的負載控制在極低的範圍內。360WatchAD兼容從Windows 2008之後的所有版本伺服器,部署要求極其簡單,只需在域控安裝agent,連通域控所在網路,配置安裝檢測引擎即可。

應用場景

1.抵禦高級域滲透威脅

【問題】:沒有產品監控內網高級域滲透活動。

企業不是沒有被入侵,而是不知道已經被入侵到了內網。用戶數據是否遭到竊取?高級管理人員域賬號是否被黑客控制?機密郵件和公司戰略是否泄露?內網安全的重要性遠大於邊界業務安全。業務遭到入侵影響範圍是幾台伺服器,而內網被入侵影響範圍是整個公司。

【解決】:360WatchAD可以全方位監控內網的域滲透活動,告警通過時間線詳細展示了攻擊者的具體活動,既可以及時發現入侵,也可以評估內網被入侵的程度,如是否已攻入域控,是否獲取高級管理人員賬戶,具體入侵了哪些計算機等。

2. 攻防演習

【問題】:攻防演習中,內網關鍵設施是最終目標。

攻擊者一旦攻入內網,邊界防禦設備不再有效,目前國內沒有產品能夠有效阻止和檢測內網的域滲透活動。內網伺服器被入侵后,只能通過分析日誌來嘗試還原攻擊手段,費時費力且沒有效果。

【解決】:360WatchAD除了能有效監控內網域滲透活動,還可以靈活自定義分析域控日誌,記錄所有用戶的行為,展現某用戶的完整活動記錄。我們的檢測維度覆蓋已知的絕大部分關鍵攻擊手法,在攻防演習時,除了能及時檢測攻擊活動,還能有效還原攻擊路徑,展示攻擊手法詳情,提供應對建議,幫助防守方佔領先機。

開源共建

GitHub:

https://github.com/0Kee-Team/WatchAD

如果您有認為需要加入到WatchAD檢測的攻擊方法,請提issue告訴我們相關復現方式,或者提交PR,成為本項目的貢獻者。

如果您發現某個檢測模塊有較多的誤報(日均超過10條),請提issue告訴我們,或由你優化之後提交PR,成為本項目的貢獻者。

[admin

]